pues , no se creo que en la 1ª parte habre sacado un 4 0 5 , en la 2ª parte segun lo que he visto por las puntuaciones que he ido viendo en el examen , ha habido bastantes preguntas creo que sacaré 5 o 6 la berdad es que me basta , no me conformo pero.. tendré que estuar más .

creo que voy a aprobar , por que me porto bien en clase , hago las tareas y estoy atenta ...

ah dice mi madre que os va a hacer un monumento a ti y a paqui , por que dice que sois los primeros profesores en micho tiempo que me hacen estudiar y preocuparme por los examenes. jeje

miércoles, 15 de diciembre de 2010

viernes, 3 de diciembre de 2010

los puertos de audio.

los puertos JACK.

Se utiliza para transportar la señal analógica . ependiendo del puerto la señal es distinta. para distingurlos se utiliza éste código de colres.

- Rosa : micrófono (entrada momo)

- Azul : audio (entrada estéreo)

- Verde : altavoces y auriculares (salída estéreo)

Suelen estar tambien en la pare frontal de la torre.

Sila salida de sonido soporta el sistema envolvente 5.1, además tendramos estos puertos:

- Amarillo: altavoz central / sufwofer

- Negro : altaboces traseros.

- Gris : altavoces delanteros .

Los puertos RCA también pueden utilizarse para transportar una señal de audio, qie en este caso , puede ser analógica o digital.

- Amarillo / naranja : salida digital s / PDIE digital

- Blanco : salida izquierda

- Rojo: salida derecha analógica .

Puerto RJ-45

Este punto se conoce habitualente como ETHERMET . se emplea para enlozar un equipo con otro , o bien un equipo a una red a través de una roseta de red o periférico de cominicaciones . (router, switcj, ... )

Es el más grande qie el RJ-11 . el puerto RJ-45 está acompañado de dos luces : una fija para indicar el enlace con otro puerto , y otra que parpadea para señalae que existe tráfico de datos.

Los puertos inalambricos.

La comunicación entre equipos no tiene porque ser cableada . por eso exixten puertos para dispositivos inalambricos .

El puerto WIFI.

Sirve para comunicar equipos en redes de datos .

A este puerto se conecta una antena que sirve d receptora . la conexión es coaxial.

Los equipos portátiteles tienen integrados este puerto y cada vez que queramos conectarnos tendremos que activarlo a través de un boton específico .

La conexion WIFI se basa en el estandar y IEEE 802.11 ó 802.11b / g , aunque en la actualidad se está inponiendo el 802.11 N .

El puerto bluetooth.

Tiene el mismo uso que el puerto wifi . en los equipos de sobre mesa se acópla mediante la conexión COM o USB .

En los portátiles , o bien se encuentra integrado , o se acopla a través de una trageta PCMCIA , por COM o por USB .

Existe varios versiones de bluetooth que son desde la 1.1 hasta la 3.0(2009)

Está muy en desuso debido a sus limitaciones y a las ventajas que ofrecen wifi y bluetooth .

Podemos encontrarlo en algunos equipos portátiles.

Se utiliza para transportar la señal analógica . ependiendo del puerto la señal es distinta. para distingurlos se utiliza éste código de colres.

- Rosa : micrófono (entrada momo)

- Azul : audio (entrada estéreo)

- Verde : altavoces y auriculares (salída estéreo)

Suelen estar tambien en la pare frontal de la torre.

Sila salida de sonido soporta el sistema envolvente 5.1, además tendramos estos puertos:

- Amarillo: altavoz central / sufwofer

- Negro : altaboces traseros.

- Gris : altavoces delanteros .

Los puertos RCA también pueden utilizarse para transportar una señal de audio, qie en este caso , puede ser analógica o digital.

- Amarillo / naranja : salida digital s / PDIE digital

- Blanco : salida izquierda

- Rojo: salida derecha analógica .

Puertos de conmunicaciones .

Puerto RJ-11

Es un puerto específico del módem

Puerto RJ-45

Este punto se conoce habitualente como ETHERMET . se emplea para enlozar un equipo con otro , o bien un equipo a una red a través de una roseta de red o periférico de cominicaciones . (router, switcj, ... )

Es el más grande qie el RJ-11 . el puerto RJ-45 está acompañado de dos luces : una fija para indicar el enlace con otro puerto , y otra que parpadea para señalae que existe tráfico de datos.

La comunicación entre equipos no tiene porque ser cableada . por eso exixten puertos para dispositivos inalambricos .

El puerto WIFI.

Sirve para comunicar equipos en redes de datos .

A este puerto se conecta una antena que sirve d receptora . la conexión es coaxial.

Los equipos portátiteles tienen integrados este puerto y cada vez que queramos conectarnos tendremos que activarlo a través de un boton específico .

La conexion WIFI se basa en el estandar y IEEE 802.11 ó 802.11b / g , aunque en la actualidad se está inponiendo el 802.11 N .

El puerto bluetooth.

Tiene el mismo uso que el puerto wifi . en los equipos de sobre mesa se acópla mediante la conexión COM o USB .

En los portátiles , o bien se encuentra integrado , o se acopla a través de una trageta PCMCIA , por COM o por USB .

Existe varios versiones de bluetooth que son desde la 1.1 hasta la 3.0(2009)

El puerto de infrarrojo .

Se utiliza para transmitir datos de un quipo aotro .Está muy en desuso debido a sus limitaciones y a las ventajas que ofrecen wifi y bluetooth .

Podemos encontrarlo en algunos equipos portátiles.

viernes, 26 de noviembre de 2010

panel lateral de la placa.

la placa base tiene in panel lateral en el que estan los conectores de los principales elementos

de la placa . este panel cambia según el módulo de la placa .

suele tener:

Puerto serie.

Tambien conocido como puerto COM , consta de 9 pines y es de color azul claro o negro.

Transmite los datos uno tras otro (enserie) por un mismo canal. se emplean para casos específicos , ya que existen puertos con mejores prestaciones.

Puerto paralelo.

comocido como LPT , se utiliza para comunicaciones , como el COM . tiene 25 pines y suele ser

de color rosa, morado o azul.

Se creó como mejora del purto serie , ya que tranmite los datos de forma simultanea ( en paralelo) por estár en desuso desde la aparición del USB .

USB: (unibersal serial bus)

Sirbe para conectar periéricos al ordenador .

Incliye la trasmisión de corriene electrica , pudiendo alimentar al dispositivo que se conecte (5V) .tiene gran velocidad y soporta PLUG & PLAY (conectar/ desconectar el dispositivo sin reiniciar).

tipos de conectores USB :

USB tipo A : es el clasico, es ql que va al pc

USB tipo B : es ql que va al perférico , el más pequeño ...

mini USB : es el más pequeño, seria para PDA, videocamara...

microUSB : es el más pequeño , seria para móviles , camaras ....

puerto firewire .

se utiliza para comunicaciones de datos a altos velicidades , más incluso que el USB .

se usa principalmente para dispositivos multimedia como videocamaras. camaras de fotos, reproductores...

este puerto tambien incluye alimentación de corriente (hasta 25 V )

soporta P&P

hay 3 tipos : firewire S400: 4 pines

6 pines

firewire S800: 9 pines ( el más utilizado)

la placa base tiene in panel lateral en el que estan los conectores de los principales elementos

de la placa . este panel cambia según el módulo de la placa .

suele tener:

Puerto serie.

Tambien conocido como puerto COM , consta de 9 pines y es de color azul claro o negro.

Transmite los datos uno tras otro (enserie) por un mismo canal. se emplean para casos específicos , ya que existen puertos con mejores prestaciones.

Puerto paralelo.

comocido como LPT , se utiliza para comunicaciones , como el COM . tiene 25 pines y suele ser

de color rosa, morado o azul.

Se creó como mejora del purto serie , ya que tranmite los datos de forma simultanea ( en paralelo) por estár en desuso desde la aparición del USB .

USB: (unibersal serial bus)

Sirbe para conectar periéricos al ordenador .

Incliye la trasmisión de corriene electrica , pudiendo alimentar al dispositivo que se conecte (5V) .tiene gran velocidad y soporta PLUG & PLAY (conectar/ desconectar el dispositivo sin reiniciar).

tipos de conectores USB :

USB tipo A : es el clasico, es ql que va al pc

USB tipo B : es ql que va al perférico , el más pequeño ...

mini USB : es el más pequeño, seria para PDA, videocamara...

microUSB : es el más pequeño , seria para móviles , camaras ....

puerto firewire .

se utiliza para comunicaciones de datos a altos velicidades , más incluso que el USB .

se usa principalmente para dispositivos multimedia como videocamaras. camaras de fotos, reproductores...

este puerto tambien incluye alimentación de corriente (hasta 25 V )

soporta P&P

hay 3 tipos : firewire S400: 4 pines

6 pines

firewire S800: 9 pines ( el más utilizado)

jueves, 18 de noviembre de 2010

tipos de malware.

MALWARE: Es un tipo de software que tiene como objetivo infiltrarse o dañar una computadora sin el consentimiento de su propietario.

virus clásico : Programas que infectan a otros programas por añadir su código para tomar el control después de ejecución de los archivos infectados. El objetivo principal de un virus es infectar. La velocidad de propagación de los virus es algo menor que la de los gusanos.

gusanos de red : Este tipo de malware usa los recursos de red para distribuirse. Su nombre implica que pueden penetrar de un equipo a otro como un gusano. Lo hacen por medio de correo electrónico, sistemas de mensajes instantáneos, redes de archivos compartidos , canales IRC, redes locales, redes globales, etc. Su velocidad de propagación es muy alta.

caballos de Troya , troyanos : Esta clase de programas maliciosos incluye una gran variedad de programas que efectúan acciones sin que el usuario se dé cuenta y sin su consentimiento: recolectan datos y los envían a los criminales; destruyen o alteran datos con intenciones delictivas, causando desperfectos en el funcionamiento del ordenador o usan los recursos del ordenador para fines criminales, como hacer envíos masivos de correo no solicitado.

Spyware. Software que permite colectar la información sobre un usuario/organización de forma no autorizada. Su presencia puede ser completamente invisible para el usuario.

Pueden colectar los datos sobre las acciones del usuario, el contenido del disco duro, software instalado, calidad y velocidad de la conexión, etc.

Pueden colectar los datos sobre las acciones del usuario, el contenido del disco duro, software instalado, calidad y velocidad de la conexión, etc.

Phishing. Es una variedad de programas espías que se propaga a través de correo. Metan recibir los datos confidenciales del usuario, de carácter bancario preferente. Los emails phishing están diseñadas para parecer igual a la correspondencia legal enviada por organizaciones bancarias, o algunos brands conocidos. Tales emails contienen un enlace que redirecciona al usuario a una página falsa que va a solicitar entrar algunos datos confidenciales, como el numero de la tarjeta de crédito.

Adware. Muestran publicidad al usuario. La mayoría de programas adware son instalados a software distribuido gratis. La publicidad aparece en la interfaz. A veces pueden colectar y enviar los datos personales del usuario.

Riskware. No son programas maliciosos pero contienen una amenaza potencial. En ciertas situaciones ponen sus datos a peligro. Incluyen programas de administración remota, marcadores, etc.

Bromas. Este grupo incluye programas que no causan ningún daño directo a los equipos que infectan. No obstante, muestran advertencias falsas sobre supuestos daños ocurridos o por ocurrir. Pueden ser mensajes advirtiendo a los usuarios de que los discos se han formateado, que se ha encontrado un virus o se han detectado síntomas de infección. Las posibilidades son limitadas sólo por el sentido del humor del autor del virus.

Rootkits. Un rootkit es una colección de programas usados por un hacker para evitar ser detectado mientras busca obtener acceso no autorizado a un ordenador. Esto se logra de dos formas: reemplazando archivos o bibliotecas del sistema; o instalando un módulo de kernel. El hacker instala el rootkit después, obteniendo un acceso similar al del usuario: por lo general, craqueando una contraseña o explotando una vulnerabilidad, lo que permite usar otras credenciales hasta conseguir el acceso de raiz o administrador.

Spam. Los mensajes no solicitados de remitente desconocido enviados en cantidades masivas de carácter publicitario, político, de propaganda, solicitando ayuda, etc. Un otro clase de spam hacen las propuestas relacionadas con varias operaciones ilegales con dinero o participación en algún supernegocio. También hay emails dedicados a robo de contraseñas o números de tarjetas de crédito, cartas de cadena, etc. Spam genera una carga adicional a los servidores de correo y puede causar pérdidas de la información deseada.

Otros programas maliciosos. Son una serie de programas que no afectan directamente a los ordenadores, pero que se usan para crear virus, troyanos o para realizar actividades ilegales como ataques DoS y penetrar en otros ordenadores, etc.

miércoles, 17 de noviembre de 2010

1. IDENTIFICA LOS CONSUMIBLES QUE UTILIZAS EN TU EMPRESA INFOKURSAAL Y CLASIFICALOS ADECUADAMENTE.

consumibles de energia : las pilas son utilizadas para determinados componentes del equipo que no estan conectados correctamente a la corriente y que necesitan alimentacion electrica.

es el tipico caso de los dispositivos inalambricos . las más usadas en los componentes informáticos son:

- pilas de boton .

- pilas de AAA.

consumibles de información : son aquellos que se utilizan para almacenar datos. en realidad, todos los soportes de información , a excepción del disco suro , se consideran consumibles , aunque en verdad muy pocos lo son , pues ni se gastan ni son perecederos .

la gama es muy amplia:

- soportes ópticos .

* CD-R

( compat disck -read)

* CD-RW

( compat disck -rerittable )

- soportes flash :

* pendrive

* targeta SMC

* targeta CF

...

2 EN VASE A LOS RESULTADOS OBTENIDOS PARA CADA TIPO DE CONSUMIBLES , SEÑALA LAS MEDIDAS DE CONSERVACIÓN Y MANIPULACIÓN QUE CONSIDERES MÁS IMPORTANTES.

pues para las pilasya sean de boton como de AAA tenemos que tenerlas

consumibles de energia : las pilas son utilizadas para determinados componentes del equipo que no estan conectados correctamente a la corriente y que necesitan alimentacion electrica.

es el tipico caso de los dispositivos inalambricos . las más usadas en los componentes informáticos son:

- pilas de boton .

- pilas de AAA.

consumibles de información : son aquellos que se utilizan para almacenar datos. en realidad, todos los soportes de información , a excepción del disco suro , se consideran consumibles , aunque en verdad muy pocos lo son , pues ni se gastan ni son perecederos .

la gama es muy amplia:

- soportes ópticos .

* CD-R

( compat disck -read)

* CD-RW

( compat disck -rerittable )

- soportes flash :

* pendrive

* targeta SMC

* targeta CF

...

2 EN VASE A LOS RESULTADOS OBTENIDOS PARA CADA TIPO DE CONSUMIBLES , SEÑALA LAS MEDIDAS DE CONSERVACIÓN Y MANIPULACIÓN QUE CONSIDERES MÁS IMPORTANTES.

pues para las pilasya sean de boton como de AAA tenemos que tenerlas

lunes, 8 de noviembre de 2010

miércoles, 3 de noviembre de 2010

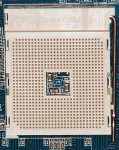

Comparativa de sockets INTEL y AMD

Sockets de 8ª generación:

Nombre: Socket 775 o T

Marca : Intel

Marca: AMD

Nombre: Socket 939

Marca: AMD

Nombre: Socket AM2

Marca: AMD

Nombre: Socket 754

Nombre: Socket 940

Marca: AMD

Nombre: Socket 771

Marca: Intel

Marca: AMD

Nombre: Socket F

Nombre: Socket M2

Nombre: Socket S1

Marca: AMD

Marca: Intel

Nombre: PAC418

Marca: Intel

Nombre: PAC611

Marca:AMD

Sockets de 7ª generación

Marca:AMD

Nombre : Socket A/462

Marca: Intel

Nombre: Socket 423

martes, 26 de octubre de 2010

sw libre VS sw propietario

El software libre es la denominación del software que respeta la libertad de los usuarios sobre su producto adquirido y, por tanto, una vez obtenido puede ser usado, copiado, estudiado, cambiado y redistribuido libremente., el software libre se refiere a la libertad de los usuarios para ejecutar, copiar, distribuir, estudiar, modificar el software y distribuirlo modificado.

El software libre suele estar disponible gratuitamente, o al precio de costo de la distribución a través de otros medios; sin embargo no es obligatorio que sea así, por lo tanto no hay que asociar software libre a "software gratuito" (denominado usualmente freeware ), ya que, conservando su carácter de libre, puede ser distribuido comercialmente ("software comercial"). Análogamente, el "software gratis" o "gratuito" incluye en ocasiones el código fuente ; no obstante, este tipo de software no es libre en el mismo sentido que el software libre, a menos que se garanticen los derechos de modificación y redistribución de dichas versiones modificadas del programa.

Tampoco debe confundirse software libre con "software de dominio público". Éste último es aquel software que no requiere de licencia, pues sus derechos de explotación son para toda la humanidad, porque pertenece a todos por igual. Cualquiera puede hacer uso de él, siempre con fines legales y consignando su autoría original. Este software sería aquel cuyo autor lo dona a la humanidad o cuyos derechos de autor han expirado, tras un plazo contado desde la muerte de este, habitualmente 70 años. Si un autor condiciona su uso bajo una licencia, por muy débil que sea, ya no es del dominio público.

El software libre suele estar disponible gratuitamente, o al precio de costo de la distribución a través de otros medios; sin embargo no es obligatorio que sea así, por lo tanto no hay que asociar software libre a "software gratuito" (denominado usualmente freeware ), ya que, conservando su carácter de libre, puede ser distribuido comercialmente ("software comercial"). Análogamente, el "software gratis" o "gratuito" incluye en ocasiones el código fuente ; no obstante, este tipo de software no es libre en el mismo sentido que el software libre, a menos que se garanticen los derechos de modificación y redistribución de dichas versiones modificadas del programa.

Tampoco debe confundirse software libre con "software de dominio público". Éste último es aquel software que no requiere de licencia, pues sus derechos de explotación son para toda la humanidad, porque pertenece a todos por igual. Cualquiera puede hacer uso de él, siempre con fines legales y consignando su autoría original. Este software sería aquel cuyo autor lo dona a la humanidad o cuyos derechos de autor han expirado, tras un plazo contado desde la muerte de este, habitualmente 70 años. Si un autor condiciona su uso bajo una licencia, por muy débil que sea, ya no es del dominio público.

bienvenidos !

Hola ... este es mi blog inicial del kursaal espero que os guste cualquier cosa me lo comentais ...!

un beSiito .

un beSiito .

Suscribirse a:

Comentarios (Atom)